您的位置:上海毫米网络优化公司 > 网站优化分享 >

相关推荐recommended

- 力扣习题+——单链表

- Spring AI 使用本地 Ollama Embeddings

- 「PHP系列」PHP表单及表单验证详解

- 从数据中台到上层应用全景架构示例

- 浅谈Java JVM

- 04 Python进阶:MySQL-PyMySQL

- 【Spring框架】一篇文章带你彻底搞懂Spring解决循环依赖的底层

- Gitlab CICD 自动化打包部署前端(vue)项目

- 高级Java开发工程师手把手教你用AI人工智能帮你写JAVA代码实际案

- 自动化机器学习流水线:基于Spring Boot与AI机器学习技术的融

- STM32-SPI通信协议

- Spring AOP—深入动态代理 万字详解(通俗易懂)

- ABAP接口部分-Web Service提供者与消费者

- Node-sass与Node.js版本对应关系的深入探讨

- 网络爬虫之爬虫原理

- SpringCloud篇——Hystrix服务熔断、服务降级、豪猪使用

- MySQL日期类型及默认设置

- 【mysql】mysql命令使用大全,你想要的都在这里

- mysql 中OPTIMIZE TABLE语句用法详解

- mysql workbench使用教程

- vue-create 创建 VUE3项目-创建

- 解决,“该设备或资源(Web 代理)未设置为接受端口“7890”上的连

- 基于YOLOv的目标追踪与无人机前端查看系统开发

- 基于SpringBoot+vue的高校学生成绩管理系统

- The error occurred while executing

- SQL-窗口函数

- 已解决com.rabbitmq.client.ShutdownSign

- 解决IDEA无法创建JDK1.8版本的Springboot项目问题

- 实验四 基于IDEA+SpringBoot+Maven+Thymele

- 云计算——ACA学习 阿里云云计算服务概述

springboot实现黑名单和白名单功能

作者:mmseoamin日期:2024-04-30

题外话

关于黑名单和白名单功能,我觉得可以直接用linux服务器的iptables或nftables来实现黑名单和白名单功能。这两个工具都是Linux系统上用于配置防火墙规则的命令行工具。

-

iptables:

- 描述: iptables 是一个用于配置IPv4数据包过滤规则的工具。它是Linux系统上最常用的防火墙工具之一。

- 命令示例:

- 添加黑名单规则:sudo iptables -A INPUT -s <黑名单IP地址> -j DROP

- 添加白名单规则:sudo iptables -A INPUT -s <白名单IP地址> -j ACCEPT

-

nftables:

- 描述: nftables 是一个用于配置网络过滤和分类规则的框架,可以替代iptables。它支持IPv4和IPv6,并提供更灵活的语法。

- 命令示例:

- 添加黑名单规则:sudo nft add rule ip filter input ip saddr <黑名单IP地址> drop

- 添加白名单规则:sudo nft add rule ip filter input ip saddr <白名单IP地址> accept

在选择使用哪个工具时,您可以根据您的偏好以及系统是否已经采用nftables来进行选择。新er版本的Linux系统通常更倾向于使用nftables。请注意,上述命令中的<黑名单IP地址>和<白名单IP地址>需要替换为实际的IP地址。

无论您选择使用iptables还是nftables,都需要小心配置规则,以确保不会阻止您访问服务器。在配置之前,请确保您了解防火墙规则的工作原理和影响。

或者像openai一样使用cf防护也就是CloudFlare作为其服务的安全防护层。

这里就不讲那么多题外话,开始我们的springboot实现黑名单和白名单功能

先讲一下springboot实现黑白名单的原理,很简单,就是单纯的实现filter,然后注册到springboot里面,在filter里面进行黑白名单的筛选

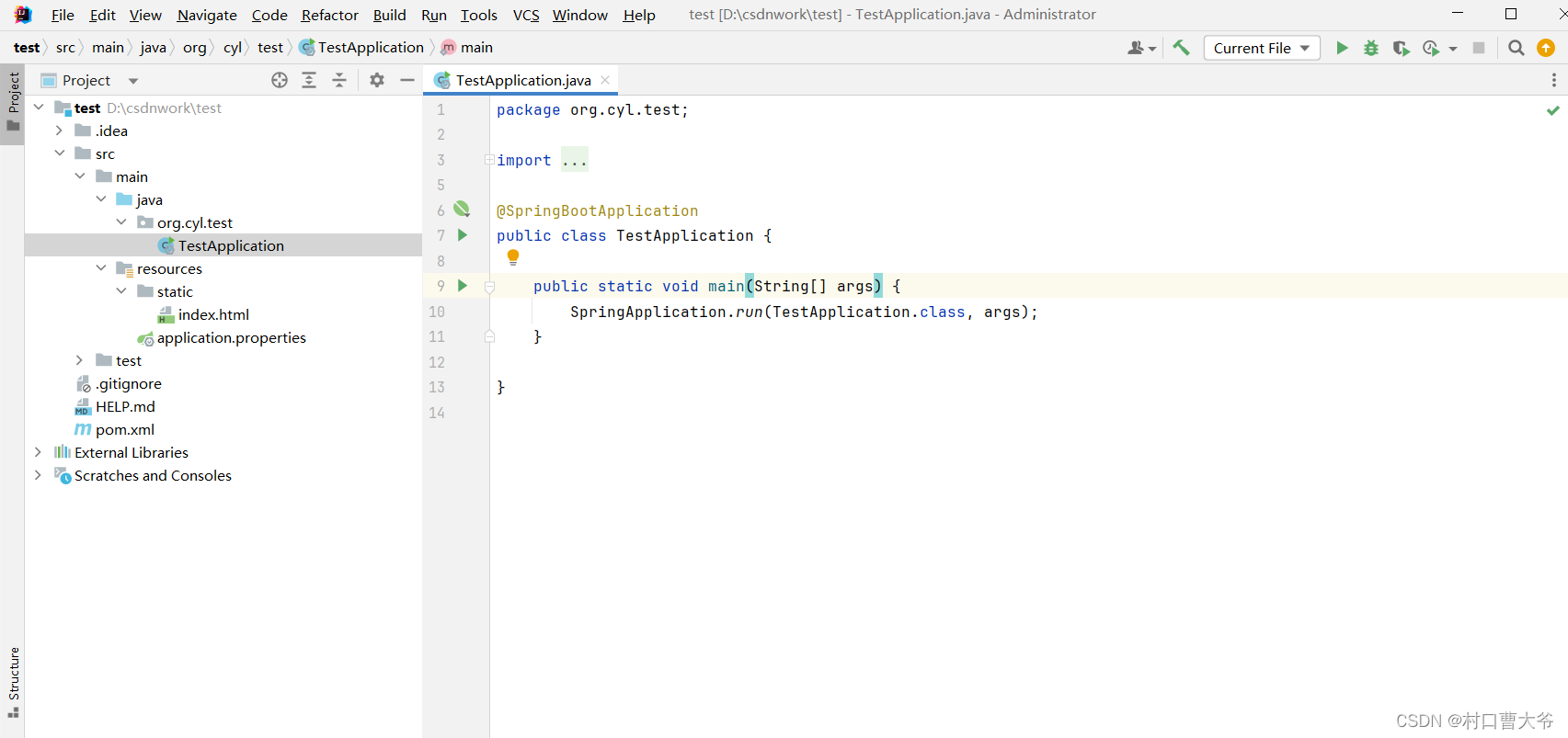

第一步:创建一个springboot项目

pom文件的依赖:

org.springframework.boot spring-boot-starter-weborg.springframework.boot spring-boot-starter-testtest

注意:由于我使用的是springboot3,它内置的tomcat是10及其以上的。所以引入的依赖是jakarta,可能你们版本比较低的,可以使用javax

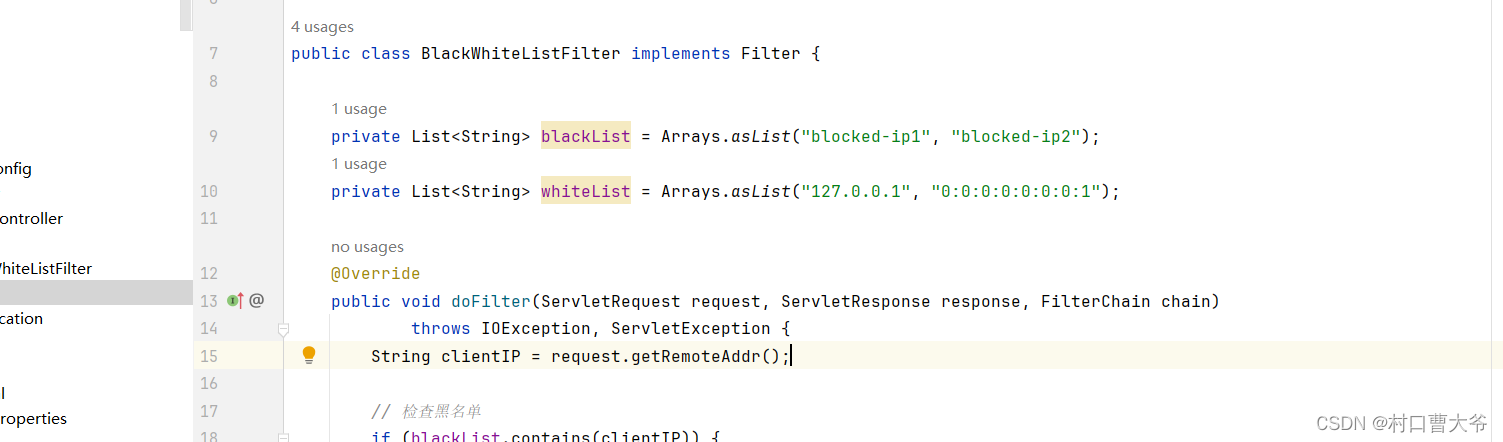

第二步:创建一个过滤器类

package org.cyl.test.fliter;

import jakarta.servlet.*;

import java.io.IOException;

import java.util.Arrays;

import java.util.List;

public class BlackWhiteListFilter implements Filter {

private List blackList = Arrays.asList("blocked-ip1", "blocked-ip2");

private List whiteList = Arrays.asList("127.0.0.1", "0:0:0:0:0:0:0:1");

@Override

public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain)

throws IOException, ServletException {

String clientIP = request.getRemoteAddr();

// 检查黑名单

if (blackList.contains(clientIP)) {

response.getWriter().write("Your IP is blacklisted.");

return;

}

// 检查白名单

if (!whiteList.contains(clientIP)) {

response.getWriter().write("Your IP is not whitelisted.");

return;

}

chain.doFilter(request, response);

}

// 可以实现 init 和 destroy 方法,根据需要进行处理

}

第三步:注册config类:

package org.cyl.test.config;

import org.cyl.test.fliter.BlackWhiteListFilter;

import org.springframework.boot.web.servlet.FilterRegistrationBean;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

@Configuration

public class WebConfig {

@Bean

public FilterRegistrationBean myFilter() {

FilterRegistrationBean registrationBean = new FilterRegistrationBean<>();

registrationBean.setFilter(new BlackWhiteListFilter());

registrationBean.addUrlPatterns("/*");

return registrationBean;

}

}

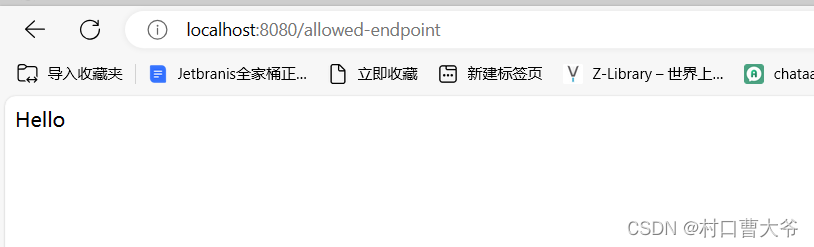

第四步:开始测试

在这里面编写白名单和黑名单。由于每次请求都会经过Filter,所以在这里面可以实现除了我设置的127.0.0.1和0:0:0:0:0:0:0:1之外,其他ip无法访问的情况。

编写controller类

package org.cyl.test.controller;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RestController;

@RestController

public class HelloController {

@GetMapping("/allowed-endpoint")

public String sayHello(){

return "Hello";

}

}

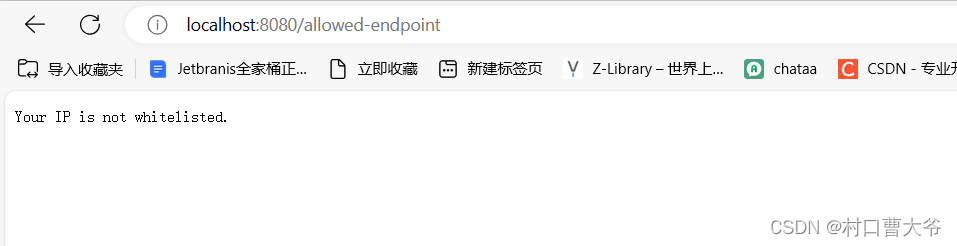

访问localhost:8080/allowed-endpoint

结果如下:

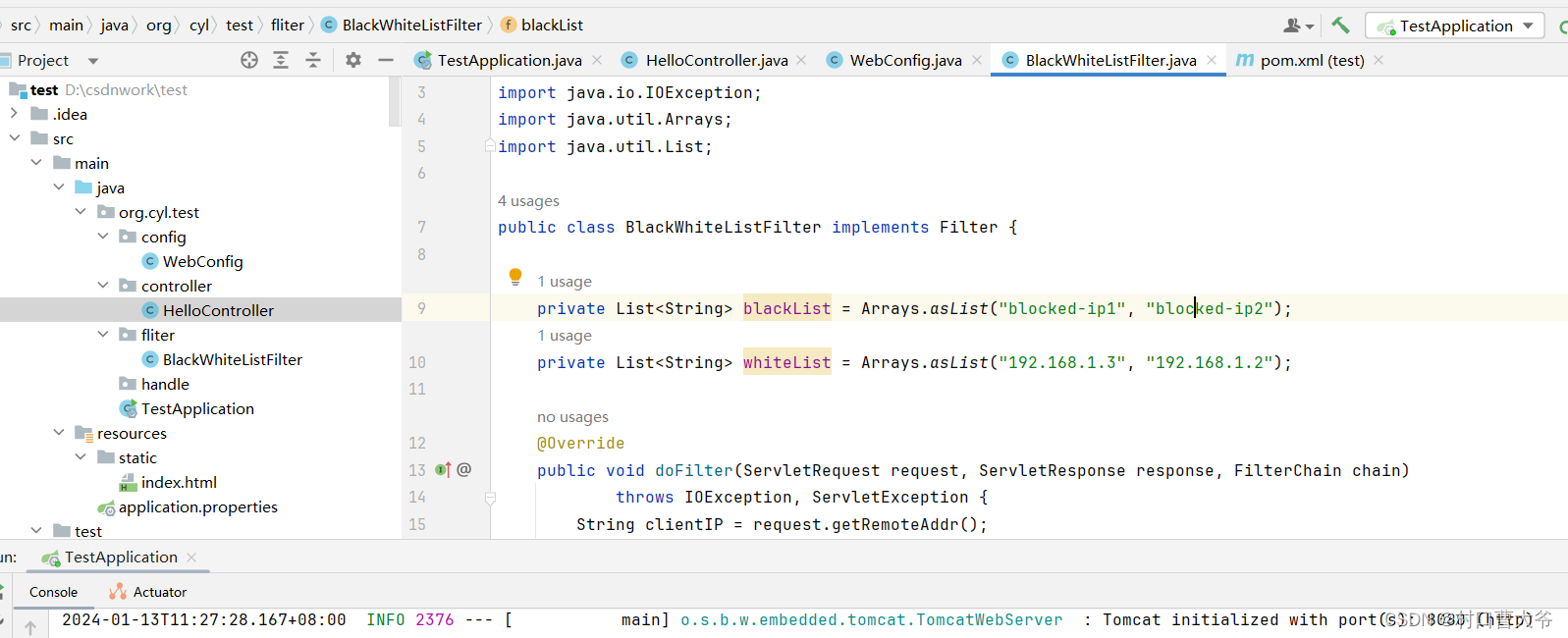

修改白名单

再次访问:

很简单就成功了。